Giovani hacker: perché scelgono il lato oscuro dell’hacking

L’età media degli hacker arrestati negli Stati Uniti è precipitata a 19 anni, rispetto ai 37 anni per tutti gli altri crimini, secondo il Supervisory Special Agent William McKeen dell’FBI (maggio 2024), e il 61% dei giovani coinvolti nel cybercrime ha iniziato a sperimentare con tecnologie prima dei 16 anni secondo la UK National Crime Agency.

Questa drammatica inversione generazionale non è un semplice dato statistico, ma il sintomo di una trasformazione radicale nel panorama della sicurezza informatica. I crimini informatici sempre più sofisticati vengono perpetrati da individui “sempre più giovani”, una tendenza definita “terrificante” da McKeen alla RSA Conference 2024.

Il fenomeno si spiega con la convergenza di tre fattori: il crollo delle barriere tecniche all’ingresso nel cybercrime, l’esplosione di strumenti pronti all’uso accessibili su piattaforme mainstream come Telegram (che ha raggiunto 1 miliardo di utenti attivi mensili nel marzo 2025), e motivazioni psicologiche profondamente radicate nell’ego, nel riconoscimento tra pari e nella ricerca di identità. Questo rapporto analizza il decennio 2015-2025, durante il quale Cybersecurity Ventures ha previsto che il cybercrime potrebbe costare 10,5 trilioni di dollari annui entro il 2025, e l’hacktivismo si è trasformato da movimento anti-establishment in strumento, sempre più spesso, di cyber warfare statale.

La psicologia dei giovani hacker: ego, sfida intellettuale e appartenenza

La ricerca accademica degli ultimi dieci anni ha demolito gli stereotipi romantici sull’hacker solitario spinto dalla pura curiosità intellettuale. Lo studio di Hani et al. pubblicato su Frontiers in Computer Science nell’aprile 2024 è riuscito con accuratezza a predire i tipi di hacker utilizzando i Big Five personality traits, identificando quattro temi motivazionali dominanti: la compulsione ad hackerare, la curiosità, il controllo e l’attrazione per il potere, e il riconoscimento tra pari e l’appartenenza al gruppo. La teoria del flusso psicologico (flow state) di Csikszentmihalyi spiega come gli hacker sperimentino stati di concentrazione intensa e distorsione temporale durante gli attacchi, creando un’esperienza intrinsecamente gratificante che facilita l’escalation verso comportamenti criminali man mano che le competenze si sviluppano.

I black hat hacker presentano profili psicologici distintamente diversi dagli ethical hacker. La ricerca ha identificato nell’apertura all’esperienza il tratto dominante dei black hat, caratterizzati dalla volontà di affrontare sfide creative e spinti da fama, guadagno finanziario, vendetta e auto-gratificazione.

Al contrario, i white hat mostrano livelli più elevati di gradevolezza e coscienziosità. I gray hat, che oscillano tra comportamenti etici e malevoli, presentano come tratto dominante il nevroticismo, spesso essendo ex-black hat in fase di transizione. Questa distinzione non è meramente accademica: lo studio coreano del 2023 che ha analizzato i crimini di hacking attraverso interviste con specialisti di polizia ha rivelato che il 35,71% dei crimini di hacking legati all’integrità erano motivati dal “divertimento”, superando qualsiasi altra motivazione.

Il professor Thomas J. Holt della Michigan State University ha documentato attraverso ricerche pluriennali pubblicate su British Journal of Criminology e Crime and Delinquency come i mercati del cybercrime operino con strutture economiche reali e incentivi chiari.

La sua analisi dei forum russi che facilitano la distribuzione di malware ha rivelato dinamiche sociali che strutturano le relazioni acquirente-venditore e il trasferimento di conoscenze tra hacker esperti e novizi. Il software malevolo è diventato così sofisticato che gli individui ora vendono vari programmi e servizi attraverso mercati elettronici dove i dati possono essere comprati e venduti con la stessa facilità di prodotti legittimi. Questa professionalizzazione ha creato un fenomeno economico reale con impatto e conseguenze economiche tangibili, come sottolineato dallo stesso Holt.

La ricerca di riconoscimento tra pari rappresenta un motore motivazionale particolarmente potente per i giovani. Gli studi dimostrano consistentemente che gli hacker “si associano con altri individui che si impegnano anch’essi in comportamenti di hacking sotto forma di associazioni puramente elettroniche, come sessioni di chat online, o più intimamente attraverso club di hacking come Cult of the Dead Cow e Legion of Doom”.

Le convention come DefCon forniscono luoghi dove gli hacker “condividono le loro competenze, idee e informazioni tecniche” per guadagnare status e riconoscimento. La ricerca di Hani et al. ha identificato che gli individui sviluppano identità di hacker attraverso il “desiderio di esprimere se stessi”, “sperimentare autonomia/libertà” e “sviluppare compagnia tra pari”, servendo così funzioni di costruzione identitaria particolarmente rilevanti durante l’adolescenza.

La meta-analisi del 2023 che ha esaminato 48 articoli e 903 effect sizes sul cybercrime giovanile ha confermato che i fattori legati ai pari sono risultati importanti per tutti e tre i tipi di cybercrime studiati (cyberstalking, sexting, hacking). Per il cyberstalking, la precedente perpetrazione e vittimizzazione online e offline sono risultati fattori di rischio significativi. I tratti oscuri della personalità si sono rivelati significativi per cyberstalking e sexting, mentre l’elevata preoccupazione per il computer è emersa come fattore di rischio per cyberstalking e hacking. Lo studio ha trovato che la pressione dei pari per il sexting e i pari devianti per cyberstalking e hacking giocano ruoli cruciali nell’iniziazione e continuazione dei comportamenti criminali online.

Black hat versus hacktivism: motivazioni divergenti, stesse competenze tecniche

La distinzione tra black hat hacker e hacktivisti non risiede nelle capacità tecniche ma nelle motivazioni fondamentali e nelle strutture comunitarie che li supportano.

Lo studio di Romagna del 2023 pubblicato su Information, Communication & Society, basato su interviste con 28 hacktivisti auto-identificati e analisi di database di defacement, ha identificato le motivazioni primarie degli hacktivisti: esporre la cattiva condotta politica/delle élite (18 su 28 rispondenti), esporre i pedofili (4 su 21 coinvolti in #OpPedo e #OpPedoHunt), difesa della giustizia sociale, trasparenza e responsabilità, e resistenza alla censura. Un partecipante alla ricerca ha dichiarato: “Devo sottolineare che ho sempre avuto una bussola moralmente giusta e questo argomento ha toccato un nervo ed è stata la prima operazione ‘hactivista’ a cui mi sono sentito veramente impegnato”.

Gli hacktivisti mostrano “identità di gruppo politicizzate, convinzioni morali più forti, rabbia, credenze di efficacia di gruppo e partecipativa”, elementi che li distinguono nettamente dai black hat focalizzati sulla sofisticazione tecnica per il profitto. Gli hacktivisti cercano visibilità attraverso la copertura mediatica per amplificare i loro messaggi politici, mentre i black hat preferiscono l’anonimato per proteggere le loro operazioni lucrative. Gli attacchi hacktivisti servono spesso come “protesta simbolica” per sollevare consapevolezza su questioni percepite come ingiustizie, mentre gli attacchi black hat perseguono guadagni tangibili attraverso furto di dati, ransomware e vendita di informazioni rubate.

La professoressa Gabriella Coleman di Harvard, con oltre 7.306 citazioni e riconosciuta come la principale autorità sulle culture hacker e Anonymous, ha teorizzato nel suo libro “Hacker, Hoaxer, Whistleblower, Spy: The Many Faces of Anonymous” (2014) il concetto di “generi di hacker” che contestano l’etica hacker singolare.

Coleman identifica genealogie storiche distinte da cui emergono gli hacker, ciascuna con lezioni etiche uniche: gli hacker del Free/Open Source Software, i collettivi hacktivisti come Anonymous, i ricercatori di sicurezza white hat, ognuno con il proprio “mestiere e astuzia dell’hacking”. La sua descrizione di Anonymous attraverso il motivo del trickster archetipico – “spesso non essendo un personaggio molto pulito e rispettabile, ma forse vitale per il rinnovamento sociale” – cattura l’ambiguità morale che caratterizza l’hacktivismo contemporaneo.

Tuttavia, l’evoluzione 2015-2025 ha visto una trasformazione preoccupante: l’hacktivismo tradizionale anti-establishment è stato cooptato da stati nazionali che mascherano operazioni di cyber warfare come movimenti grassroots. La ricerca di Check Point del 2025 utilizzando modellazione tematica e analisi stilometrica ha confermato connessioni tra APT44 (gruppo russo di minacce avanzate persistenti) e multiple persone hacktiviste apparentemente indipendenti, inclusi Cyber Army of Russia Reborn, Solntsepek e XakNet. L’Orange Cyberdefense Security Navigator 2025 ha documentato tre ere distinte dell’hacktivism: l’Era dell’Utopia Digitale (costruire un internet migliore), l’Era Anti-Establishment (esporre difetti attraverso Anonymous e LulzSec), e l’attuale Era Allineata agli Stati, dove i gruppi servono agende statali mantenendo la negabilità plausibile.

L’equazione socio-economica: disoccupazione giovanile e democratizzazione del cybercrime

Lo studio monumentale della Michigan State University su oltre 66.000 giovani in più di 30 paesi ha identificato tre sottogruppi comportamentali distinti tra gli hacker giovanili.

Gli “hacker opportunistici” combinano basso autocontrollo con accesso tecnologico e mostrano hacking di breve durata; gli “hacker influenzati dai pari” sono pesantemente influenzati da gruppi di pari negativi; gli “hacker isolati/traumatizzati” hanno subito vittimizzazione, abuso o isolamento sociale e trovano conforto nelle comunità online. I fattori di rischio identificati includono basso autocontrollo (indipendentemente dalla probabilità di rilevamento), maggiore accesso tecnologico in ambienti privati (dispositivi propri), coinvolgimento nella pirateria, tempo trascorso con pari, attaccamenti e supervisione genitoriale più deboli. Significativamente, lo status socio-economico è risultato associato a rischio di rilevamento ridotto a causa del maggiore accesso tecnologico.

La correlazione tra disoccupazione giovanile e cybercrime opera attraverso tre meccanismi principali: necessità economica, tempo libero non occupato e mancanza di identificazione con membri conformi della società. L’Office of Justice Programs documenta che i giovani delinquenti costituiscono “gli elementi più marginali del pool di occupazione giovanile” e gli studi mostrano che le opportunità di impiego influenzano i tassi di criminalità giovanile.

L’esempio della Nigeria è paradigmatico: i “Yahoo Boys” – laureati ben istruiti con competenze digitali – sono motivati dalla disoccupazione (salita al 41% nel 2023 dal 14,2% del 2016), corruzione e mancanza di leggi sul cybercrime, secondo la ricerca pubblicata su Nature nel 2023. Il paradosso identificato dalla ricerca cross-nazionale è che sia la povertà che la prosperità possono guidare il cybercrime a seconda del contesto: nei paesi a basso reddito, il cybercrime origina nelle aree più sviluppate con migliore infrastruttura internet, mentre nei paesi ad alto reddito è associato a istruzione e reddito più elevati ma anche a maggiore disuguaglianza.

L’acronimo MEECES sviluppato dall’Australian Institute of Criminology sintetizza i motivatori primari: Money (guadagno monetario, profitti da ransomware), Ego (sfida intellettuale, auto-espressione, riconoscimento tra pari), Entertainment (frivolezza giovanile, malizia, curiosità), Cause (attaccare il “sistema”, hacktivismo), Entrance to social groups (senso di appartenenza nei forum di hacking), e Status (fama, notorietà, infamia nelle comunità underground). Il moderno spostamento 2020-2025 ha visto l’ego emergere come driver primario per i giovani hacker secondo la National Crime Agency britannica, con il “senso di appartenenza attraverso i forum di hacking” e il “desiderio di dimostrare se stessi al gruppo” che superano il guadagno finanziario come motivazioni iniziali. Il guadagno finanziario diventa spesso secondario, amplificando l’infamia piuttosto che essere il fine ultimo.

La falsa percezione di anonimato gioca un ruolo cruciale. I giovani hacker operano in spazi online dove l’applicazione della legge è meno visibile rispetto agli spazi fisici, creando un’illusione di impunità. Questa percezione è rafforzata dal fatto che solo il 4-5% degli hacker viene solitamente arrestato, secondo le stime dell’industria. I social media e la cultura popolare hanno inoltre glamourizzato l’immagine dell’hacker, con film, serie TV e rappresentazioni mediatiche che spesso ritraggono gli hacker come figure antieroiche o geniali ribelli piuttosto che come criminali che causano danni reali. Questa romanticizzazione, combinata con l’assenza di educazione etica integrata nei percorsi di apprendimento informali, crea hackers che sanno “come” fare qualcosa ma non imparano mai “dovrei farlo?”.

L’evoluzione 2015-2025: dalla sottocultura underground all’economia criminale da trilioni

Il decennio 2015-2025 ha testimoniato trasformazioni sistemiche che hanno ridefinito il panorama del cybercrime. Il periodo 2015-2017 ha gettato le fondamenta, con Anonymous che dichiara cyber guerra all’ISIS dopo gli attacchi di Parigi del 2015 (rivendicando la segnalazione di circa 20.000 account Twitter), il breach di Hacking Team che espone strumenti di sorveglianza venduti a governi oppressivi, e la botnet Mirai del 2016 che compromette centinaia di migliaia di dispositivi IoT dimostrando nuove superfici di attacco. WannaCry nel maggio 2017 colpisce oltre 150 paesi secondo il Department of Justice statunitense, marcando l’accelerazione del passaggio da hacker individuali a imprese organizzate e ben finanziate. Le motivazioni dell’hacking transizionano dai diritti di vanteria al guadagno finanziario, spionaggio e attivismo politico.

L’era della professionalizzazione 2018-2020 vede l’ascesa dei modelli di business Ransomware-as-a-Service (RaaS). La pandemia COVID-19 del 2020 crea nuovi vettori di attacco e accelera la trasformazione digitale, con un aumento significativo degli attacchi ransomware secondo Harvard Business Review.

Il cybercrime diventa sempre più sofisticato con attacchi guidati dall’intelligenza artificiale. Il 2021-2023 segna l’emergenza dell’hacktivismo sponsorizzato dagli stati: l’invasione russa dell’Ucraina nel marzo 2022 innesca una mobilitazione hacktivista senza precedenti, con gruppi pro-russi che rivendicano oltre 6.000 attacchi DDoS e la formazione dell’IT Army of Ukraine e gruppi contrapposti. Il takedown di Hydra Market nel 2022 (con 5,2 miliardi di dollari di transazioni in criptovaluta dal 2015 secondo il Department of Justice) spinge i cybercriminali su Telegram, mentre il takedown di Genesis Market nel 2023 vede i gruppi riorganizzarsi rapidamente su piattaforme mainstream.

Il panorama attuale 2024-2025 è caratterizzato da collaborazione intensificata tra gruppi hacktivisti, notevole affidamento sul ransomware per operazioni distruttive, e nuovi livelli di sofisticazione. Kaspersky ha rilevato una media di 467.000 file malevoli al giorno nel 2024, un aumento del 14% rispetto ai 411.000 del 2023 secondo i loro Security Bulletin ufficiali. Il Verizon Data Breach Investigations Report 2025 documenta 12.195 breach confermati da 22.052 incidenti di sicurezza in 139 paesi, con il coinvolgimento di terze parti raddoppiato al 30% dal 15% del 2024, lo sfruttamento di vulnerabilità aumentato del 34% (ora 20% dei breach), e il ransomware presente nel 44% di tutti i breach, in aumento dal 32% del 2024.

La migrazione delle piattaforme ha trasformato radicalmente l’ecosistema criminale. I tradizionali forum del dark web sono stati sostituiti da Telegram, Discord e Signal, con il cybercrime che ora “si nasconde in bella vista” tra 1 miliardo di utenti attivi mensili di Telegram (marzo 2025). Il 2022 vede l’ascesa di Telegram dopo il collasso di Hydra, con canali marchiati Hydra che appaiono “entro settimane” e bot Telegram che automatizzano le vendite replicando l’infrastruttura del mercato. SOCRadar ha identificato gruppi chiave monitorati nel 2025 che includono NoName057(16) pro-russo con oltre 6.000 attacchi rivendicati, RipperSec pro-palestinese con 5.100+ abbonati, Moon Cloud con 20.000+ membri e mercati di stealer logs come Observer Cloud e BidenCash con monitoraggio automatizzato dei dati delle carte.

Discord è emerso come territorio di reclutamento per Scattered Spider, i cui membri avevano 15-20 anni durante i primi attacchi. La community gaming fornisce il crossover critico: “Molte persone nella sicurezza erano gamer che volevano capire come imbrogliare”, secondo Intel 471. Dozzine di community sono state tracciate mentre discutono crimini e tecniche di hacking, con messaggistica anonima e distanza dai siti web principali che attraggono cybercriminali di basso-medio livello. Nonostante l’arresto di Pavel Durov nel settembre 2024 e i cambiamenti di policy abbiano spinto l’esplorazione di alternative (Signal, Matrix, Tox, Session, Simplex, Jabber), Telegram rimane la piattaforma più popolare.

Il crollo delle barriere tecniche: quando l’hacking diventa accessibile

Le barriere tecniche all’ingresso nel cybercrime si sono abbassate drasticamente negli ultimi anni. Questo è supportato dal fatto che il 61% degli hacker inizia prima dei 16 anni secondo la UK National Crime Agency, con l’accesso a internet quasi universale e le risorse di apprendimento “a pochi click di distanza”. Le conversazioni essenziali sull’etica e le conseguenze sono state lasciate indietro mentre la conoscenza tecnica è diventata immediatamente disponibile. I servizi DDoS-for-hire sono ampiamente disponibili, gli strumenti DDoS crowdsourced richiedono competenza tecnica minima, i framework di hacking preconfigurati come Metasploit sono accessibili, e oltre 4.000 strumenti di hacking sono disponibili nelle piattaforme di formazione ethical hacking secondo EC-Council CEH v13.

L’esplosione delle risorse di apprendimento gratuito ha democratizzato la conoscenza dell’hacking in modi senza precedenti. YouTube offre tutorial illimitati dalla ricognizione allo sfruttamento; Udemy fornisce corsi gratuiti e a pagamento di ethical hacking; Coursera offre corsi di livello universitario da Maryland, IBM, ISC2; Great Learning Academy fornisce corsi gratuiti con certificati; Hack The Box vanta una community di oltre 1,7 milioni di membri (2025) con laboratori settimanali e sfide gamificate; TryHackMe offre lezioni interattive adatte ai principianti; Refonte Learning fornisce corsi guidati da esperti.

Le metodologie di apprendimento includono microlearning (moduli bite-sized come scansione Nmap un giorno, SQL injection il successivo), gamification (sfide CTF, competizioni “Hacker del Mese”), disponibilità 24/7 con avanzamento auto-guidato, laboratori virtuali con target, reti e strumenti di attacco preconfigurati, e scenari del mondo reale con impegni di mock hacking e sfide CTF di 4 ore.

Il problema critico è che le competenze tecniche sono acquisite senza responsabilità o consapevolezza delle conseguenze. L’etica e i confini legali non sono integrati nell’apprendimento informale, risultando in competenze tecniche senza framework etico. L’evoluzione dell’ecosistema degli strumenti dal 2015 al 2025 è stata drammatica: il 2015-2020 vedeva Kali Linux diventare piattaforma standard con strumenti specializzati che richiedevano setup e configurazione, e i forum del dark web come canale di distribuzione primario. Il 2020-2025 ha portato deployment one-click dell’infrastruttura di attacco, app mobile per penetration testing, piattaforme di hacking basate su browser, strumenti di attacco potenziati dall’AI (scansione automatizzata delle vulnerabilità, generazione di exploit), con “strumenti di livello professionale” nelle mani di amatori con “esperienza zero” secondo Intercede.

Il paradosso della sofisticazione è che individui meno qualificati sono più incauti, non comprendono l’impatto, prendono di mira organizzazioni più grandi, sono più propensi a essere catturati, e selezionano i target guidati dall’ego. Simultaneamente, strumenti più potenti includono exploit potenziati dall’AI, ricognizione automatizzata, malware sofisticato (prontamente disponibile), Ransomware-as-a-Service e tecniche di amplificazione DDoS. Il risultato è che “mentre gli attaccanti diventano più giovani e meno esperti, i loro target diventano più grandi e le conseguenze più severe” secondo Intercede. Le stime indicano che il cybercrime potrebbe costare tra 10,5 trilioni di dollari (previsione Cybersecurity Ventures per il 2025, fatta nel 2020) e proiezioni di 23 trilioni di dollari entro il 2027 secondo alcune analisi di società di consulenza private.

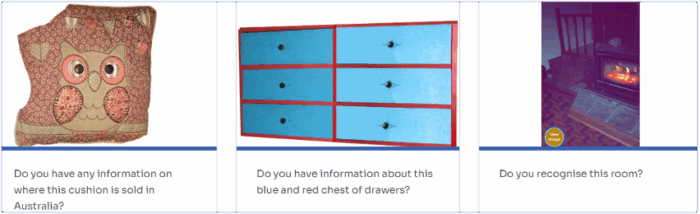

Casi documentati: dai teenager alle operazioni da centinaia di milioni

I casi documentati attraverso atti giudiziari, comunicati stampa del DOJ e reporting investigativo rivelano pattern preoccupanti. Marcus Hutchins, noto come MalwareTech, creò e distribuì il trojan bancario Kronos tra il 2012 e il 2015 quando aveva circa 18-20 anni, ma guadagnò fama mondiale nel maggio 2017 fermando l’attacco ransomware WannaCry registrando il dominio kill switch.

Arrestato dall’FBI a Las Vegas nell’agosto 2017 dopo la conferenza DEF CON quando aveva 23 anni, Hutchins si dichiarò colpevole delle accuse relative a Kronos ma fu condannato nel luglio 2019 al tempo già scontato più un anno di supervisione. Il giudice accreditò la sua riabilitazione e i contributi alla cybersecurity per fermare WannaCry, evitandogli ulteriore carcere. Il caso Hutchins illustra sia il potenziale distruttivo del talento giovanile sia la possibilità di redenzione attraverso la transizione al lavoro di sicurezza legittimo.

Arion Kurtaj rappresenta un caso più oscuro. Membro centrale del gruppo LAPSUS$ tra i 16 e 18 anni (2021-2022), Kurtaj colpì Rockstar Games (leak di GTA 6), Uber, Nvidia, Microsoft, Samsung, T-Mobile, Okta, Revolut e BT/EE.

Nel settembre 2022, mentre era in libertà su cauzione della polizia con il laptop confiscato, hackerò Rockstar Games usando solo un Amazon Fire Stick, una TV d’albergo e un telefono cellulare, trapelando 90 clip di filmati inediti di GTA 6. Arrestato per la prima volta a gennaio 2022 all’età di 16 anni, arrestato nuovamente a marzo 2022, e arrestato per la terza volta a settembre 2022, Kurtaj fu condannato il 21 dicembre 2023 (ritenuto non idoneo a sostenere il processo a causa dell’autismo grave) a detenzione ospedaliera sicura a tempo indeterminato. Il giudice stabilì che rimaneva “ad alto rischio” a causa delle competenze e del desiderio dichiarato di continuare il cybercrime, avendo esibito violenza in custodia.

Thalha Jubair, noto come “Amtrak” e una dozzina di altri alias, rappresenta l’escalation più seria. All’età di 15-19 anni (2021-2025), Jubair fu membro centrale sia di LAPSUS$ che leader delle operazioni Scattered Spider, condusse attività di SIM-swapping precedenti, gestì il canale Telegram Star Chat per servizi di SIM-swapping, violò T-Mobile oltre 70 volte, fu coinvolto nella campagna di phishing SMS di massa 0ktapus, e guidò gli attacchi ransomware contro MGM Resorts e Caesars Entertainment nel settembre 2023 (Caesars pagò 15 milioni di dollari di riscatto secondo documenti FBI) e l’attacco informatico di Transport for London nell’agosto 2024.

Arrestato nel luglio 2025 nel Regno Unito all’età di 19 anni, Jubair affronta l’estradizione negli Stati Uniti con accuse per oltre 120 intrusioni di rete informatica che colpiscono 47 entità statunitensi. I pubblici ministeri statunitensi hanno sequestrato 36 milioni di dollari in criptovaluta dai server controllati da Jubair. Le vittime hanno pagato almeno 115 milioni di dollari in pagamenti di riscatto secondo il Department of Justice. Se condannato, affronta un massimo di 95 anni di prigione.

Graham Ivan Clark orchestrò all’età di 17 anni il massiccio hijacking degli account Twitter del 15 luglio 2020. Clark compromisse 130 account di alto profilo tra cui Barack Obama, Joe Biden, Elon Musk, Bill Gates, Jeff Bezos, Kim Kardashian, Kanye West, Apple e Uber, utilizzando ingegneria sociale contro i dipendenti Twitter fingendosi l’Help Desk IT.

Pubblicò tweet di truffa Bitcoin “raddoppia i tuoi soldi” e raccolse circa 118.000 dollari in valore di Bitcoin da oltre 415 transazioni secondo il New York State Department of Financial Services Investigation Report, vendendo anche l’accesso a handle Twitter desiderabili sul forum OGUsers. Arrestato il 31 luglio 2020 a casa sua a Northdale, Florida, affrontando 30 accuse penali, Clark si dichiarò colpevole nel marzo 2021 sotto il Florida Youthful Offender Act e fu condannato a 3 anni di prigione più 3 anni di libertà vigilata. Fu rilasciato il 16 febbraio 2023.

Kane Gamble dell’operazione Crackas With Attitude commise le sue offese all’età di 15 anni (2015-2016). Gamble hackerò gli account email AOL del direttore della CIA John Brennan, del direttore dell’Intelligence Nazionale James Clapper, del segretario del DHS Jeh Johnson (hackerò anche la TV di casa, chiamando la moglie dicendo “Ti sto spaventando?”), del vice direttore dell’FBI Mark Giuliano, della consigliera per la sicurezza nazionale vicepresidente di Obama Avril Haines, e del consigliere senior di Obama per scienza e tecnologia John Holdren.

Utilizzò ingegneria sociale chiamando Verizon e AOL fingendosi funzionari per reimpostare le password, accedendo a documenti “estremamente sensibili” sulle operazioni militari in Iraq e Afghanistan, pubblicando alcuni dati su WikiLeaks, accedendo alla rete del Dipartimento di Giustizia degli Stati Uniti e all’FBI Law Enforcement Enterprise Portal, e trapelando dettagli di 20.000 agenti FBI e 9.000 dipendenti DHS. Arrestato a febbraio 2016, si dichiarò colpevole nell’ottobre 2017 e fu condannato nell’aprile 2018 a 2 anni di detenzione giovanile. Dopo il rilascio nel 2019, Gamble partecipò a programmi bug bounty per T-Mobile (5.000 dollari di ricompensa massima), Ministry of Defence e AT&T, scoprendo vulnerabilità nell’app di messaggistica crittografata Wire e in Sitecore (CVE assegnati).

Anonymous e LulzSec: l’ascesa e la caduta dell’hacktivismo idealista

LulzSec rappresenta un capitolo definente nell’evoluzione dell’hacktivismo. Formato nel maggio 2011 come offshoot di Anonymous, LulzSec operò per soli 50 giorni ma lasciò un impatto duraturo, inizialmente operando sotto la filosofia “hacking for the lulz” (intrattenimento).

I sei-sette membri centrali includevano Hector Monsegur (Sabu), leader 29enne disoccupato dal Lower East Side di New York che si trasformò in informatore dell’FBI nell’agosto 2011 dopo l’arresto a giugno 2011, aiutando a identificare 8 co-cospiratori in 7 mesi e ricevendo tempo già scontato più un anno di supervisione nel maggio 2014. Jake Davis (Topiary), 18 anni all’arresto, gestiva le relazioni con i media e gestiva l’account Twitter di LulzSec, precedentemente con Anonymous e noto per aver hackerato la Westboro Baptist Church durante un’intervista in diretta, arrestato il 27 luglio 2011 e condannato nel marzo 2012.

Gli attacchi principali di LulzSec dimostrarono vulnerabilità di sicurezza aziendale su larga scala. Fox.com fu violato trapelando 73.000 dettagli di concorrenti di X Factor; PBS fu attaccato in rappresaglia per una copertura sfavorevole su “Frontline”; Sony Pictures Entertainment subì il furto di oltre 100.000 record utente; Bethesda Softworks perse 200.000+ record utente; i sistemi del Senato degli Stati Uniti furono compromessi; il sito web della CIA fu messo offline; e varie agenzie governative furono violate.

Cody Andrew Kretsinger (Recursion), 25 anni alla condanna, utilizzò SQL injection contro Sony Pictures (fine maggio-inizio giugno 2011), rubando nomi, indirizzi, numeri di telefono, email di decine di migliaia di clienti. Si dichiarò colpevole nell’aprile 2012 a cospirazione e compromissione non autorizzata di computer protetto, ricevendo 1 anno e 1 giorno di prigione federale più 1 anno di detenzione domiciliare più 1.000 ore di servizio comunitario più 605.663 dollari di restituzione nel 2013.

Anonymous rappresenta un fenomeno più complesso e duraturo. Originato nel 2003 sulla imageboard 4chan, Anonymous opera come collettivo decentralizzato e senza leader con filosofia di libertà internet, anti-censura e resistenza all’oppressione governativa. Le operazioni notevoli 2015-2025 includono Operation KKK (ottobre-novembre 2015) rivendicando di aver esposto circa 1.000 membri del KKK attraverso release su Pastebin; supporto alle proteste George Floyd del maggio-giugno 2020 minacciando il Dipartimento di Polizia di Minneapolis e trapelando documenti che esponevano corruzione poliziesca; e la “cyber guerra” dichiarata alla Russia nel febbraio 2022 dopo l’invasione dell’Ucraina, rivendicando responsabilità per attacchi su agenzie governative russe, media statali e società, disabilitando siti web e trapelando dati da entità russe.

L’evoluzione di Anonymous dal 2022 al 2025 rivela frammentazione significativa. L’aprile 2025 ha visto il rilascio di 10 terabyte di dati presumibilmente da insider politici russi e governo; Anonymous VNLBN ha attaccato sistemi governativi vietnamiti, mirando anche a Francia, Israele e Stati Uniti; The Anonymous 71 (Bangladesh) ha deturpato il sito web di una compagnia aerospaziale indiana; Anonymous Italia ha hackerato due siti web russi; la campagna #OpIsrael di giugno ha visto gruppi multipli (Mr Hamza, Arabian Ghosts, Sylhet Gang) mirare all’infrastruttura israeliana.

Lo status 2025 mostra Anonymous altamente frammentato in fazioni regionali (Anonymous VNLBN in Vietnam, The Anonymous 71 in Bangladesh, Anonymous Italia, ecc.) con operazioni più localizzate e simboliche piuttosto che attacchi su larga scala all’infrastruttura. Il movimento continua ma in formato di gruppo splinter decentralizzato, meno coordinato del picco 2010-2015.

L’hacktivismo sponsorizzato dagli stati: quando i governi indossano la maschera di Guy Fawkes

La trasformazione più preoccupante del 2022-2025 è la cooptazione dell’hacktivismo da parte di attori statali. La ricerca di Orange Cyberdefense che documenta NoName057(16), il gruppo pro-russo più attivo, ha tracciato oltre 6.600 target unici dall’agosto 2022 attraverso oltre 3.200 messaggi in 2 anni, con 42 paesi colpiti e il 96% in Europa. I target primari includevano Ucraina, Polonia, Repubblica Ceca, Lituania, Germania, Francia, Finlandia e Moldavia. Le motivazioni dichiarate erano rappresaglia per russofobia, supporto occidentale all’Ucraina e sanzioni. Le tattiche includevano attacchi DDoS su servizi essenziali (finanza, trasporto, istruzione, governo), interferenza elettorale mirando ai sistemi di voto in Francia, Regno Unito, Finlandia, Belgio e Austria, e attacchi innescati da eventi allineati con festività nazionali, conferenze internazionali e scandali politici.

La ricerca pubblicata nel 2025 utilizzando modellazione tematica di migliaia di messaggi da dozzine di gruppi e analisi stilometrica ha rivelato autorialità comune tra gruppi hacktivisti apparentemente indipendenti. Le connessioni confermate da ricercatori come EclecticIQ mostrano APT44 (il gruppo russo Sandworm identificato da Mandiant/Google Cloud nell’aprile 2024) che opera multiple persone (Cyber Army of Russia Reborn, Solntsepek, XakNet); ulteriori sospetti includono JustEvil e NoName057 che mostrano similarità stilistica; un cluster iraniano con gruppi che mirano all’Albania mostra coordinamento; i takeover di account rivelano improvvisi cambi di stile di scrittura indicando account acquistati/riutilizzati.

L’allineamento geopolitico è evidente: i gruppi pro-russi si allineano con le narrative del Cremlino, i gruppi pro-palestinesi spesso hanno legami iraniani, il sostegno statale consente “meno paura delle autorità e della persecuzione”, e i paesi NATO e UE sono target primari (96% degli attacchi) mentre gli Stati Uniti sono notevolmente assenti dai target hacktivisti russi (evitamento intenzionale).

Il caso di OpIsrael illustra la longevità e l’evoluzione delle campagne hacktiviste. Originata nel 2013 da Anonymous alla vigilia del Giorno della Memoria dell’Olocausto, OpIsrael diventa un evento annuale ogni 7 aprile. Nel 2019, oltre 120 siti web furono violati con backdoor installate. La rivitalizzazione 2023-2025 nel mezzo del conflitto di Gaza ha visto la Holy League coordinare DDoS, deturpamenti e data leak, con Arabian Ghosts, Mr Hamza e Sylhet Gang che coordinavano attacchi, oltre 50 gruppi hacktivisti taggati in chiamate coordinate, e target che includevano Israele, Stati Uniti e alleati del Regno Unito. OpJerusalem coincide con il Giorno di Al-Quds dell’Iran (28 marzo), rivelando connessioni geopolitiche più profonde.

L’evoluzione delle tattiche hacktiviste dal 2015 al 2025 mostra sofisticazione crescente. I metodi tradizionali 2015-2018 includevano deturpamenti di siti web, attacchi DDoS (scala più piccola), data leak e azioni simboliche. L’aumento della sofisticazione 2019-2022 ha introdotto attacchi alla supply chain, integrazione ransomware, targeting dell’infrastruttura critica e sistemi Operational Technology (OT). La guerra ibrida 2023-2025 presenta attacchi cognitivi (campagne di disinformazione, propaganda), operazioni di influenza (plasmare la percezione pubblica, minare la fiducia), estorsione multi-strato (minacce DDoS + data leak + danno reputazionale), collaborazione intensificata (il collettivo Five Families: Stormous, GhostSec, DragonForce, ecc.) e adozione del modello RaaS per sostenibilità finanziaria delle operazioni a lungo termine.

Differenze generazionali: dall’hacker nerd al cybercriminale-bambino

Il profilo dell’hacker ha subito un’inversione demografica drammatica. L’hacker storico (1960-2010) aveva tipicamente dai primi ai metà anni venti, possedeva conoscenza tecnica profonda e competenze di coding che richiedevano anni per svilupparsi. Le motivazioni erano curiosità e sfida intellettuale, risolvere puzzle tecnici, guadagnare diritti di vanteria, spingere i confini “per il brivido” e opporsi alla censura promuovendo la libertà. La cultura includeva piccole comunità underground, incontri e conferenze di persona, estetica del terminale verde-su-nero, leetspeak (l33t), immagine “cool-ma-immatura” e percorso di carriera non ufficiale: hacking → cybersecurity (se si evitavano guai legali). La struttura comunitaria enfatizzava mentorship da hacker esperti, sistemi basati sulla reputazione, alte barriere tecniche all’ingresso, canali IRC e forum privati, con componente offline importante.

L’hacker moderno (2020-2025) presenta caratteristiche radicalmente diverse. Demograficamente molto più giovane con il 61% che inizia prima dei 16 anni, i membri di Scattered Spider condussero i primi attacchi all’età di 15, 17, 17 e 18 anni. IntelBroker (Kai West) iniziò a 22 anni e fu arrestato a 25. La diversità geografica è globale, non più concentrata in regioni specifiche. Le motivazioni primarie sono ego, notorietà e riconoscimento tra pari secondo la National Crime Agency britannica, con il guadagno finanziario secondario (per amplificare l’infamia), dimostrare competenze alle comunità online, brivido di causare interruzione, senso di appartenenza, e meno comune l’impegno ideologico, l’etica o gli obiettivi a lungo termine.

I percorsi di apprendimento rivelano il cambiamento più significativo. Tutorial YouTube forniscono guide step-by-step; app mobile offrono app “Impara Ethical Hacking” con corsi gratuiti; piattaforme online come Udemy, Coursera e Great Learning forniscono accesso gratuito; competizioni CTF offrono sfide gamificate; laboratori virtuali come Hack The Box e TryHackMe forniscono ambienti pratici; e non è richiesta educazione formale essendo “a pochi click di distanza”.

Il paradosso del livello di competenza è sorprendente: gli hacker tradizionali pre-2015 richiedevano comprensione profonda di protocolli (TCP/IP, DNS, HTTP), expertise di programmazione (C, Python, Assembly), conoscenza di amministrazione di sistema, comprensione dell’architettura di rete e anni di pratica con alte barriere di competenza. Gli hacker moderni 2020-2025 utilizzano strumenti pronti all’uso con interfacce point-and-click, DDoS-for-hire senza conoscenza tecnica necessaria, exploit pre-scritti con attacchi copy-paste, scanner automatizzati con rilevamento di vulnerabilità potenziato dall’AI, educazione YouTube seguendo senza comprendere i fondamentali, producendo “grandi violazioni, esperienza zero” secondo Intercede e “danno di livello professionale” da amatori.

La differenza critica nel percorso etico emerge chiaramente. Il percorso positivo (hacker etici) inizia giovane con interesse ICT, motivazione a rendere i sistemi sicuri, visione del reporting delle vulnerabilità come dovere morale, role model da genitori/pari/membri della comunità, reazioni positive dai proprietari dei sistemi, riconoscimento che stimola lo sviluppo, programmi bug bounty che forniscono reddito legittimo, e transizione a carriere di cybersecurity secondo lo studio di Wiley Online Library.

Il percorso negativo (hacker black hat) inizia giovane senza guida etica, motivazione da ego/appartenenza/interruzione, pressione dei pari da comunità criminali, isolamento sociale o trauma, falsa percezione di anonimato, mancanza di consapevolezza delle conseguenze, glamourizzazione da media/cultura pop e incentivi finanziari dall’economia del cybercrime. La presenza o assenza di educazione etica e mentorship positiva durante il periodo di apprendimento formativo rappresenta il punto di biforcazione.

Implicazioni per i professionisti della cybersecurity

I dati presentati richiedono ripensamento delle strategie di difesa e prevenzione. Il Verizon DBIR 2025 documenta che l’elemento umano è coinvolto nel 60% dei breach, con l’abuso di account validi che rappresenta una porzione significativa degli incidenti, rendendo l’identity and access management prioritario. L’aumento del 34% nello sfruttamento delle vulnerabilità (ora 20% dei breach) con tempi di remediation ancora significativi dimostra l’urgenza di patch management migliorato. Il coinvolgimento di terze parti raddoppiato al 30% dal 15% del 2024 necessita di valutazioni rigorose della sicurezza della supply chain e monitoraggio continuo dei partner.

La professionalizzazione del cybercrime attraverso modelli Crime-as-a-Service richiede approcci di difesa stratificati. Gli attacchi di phishing che consegnano infostealer sono aumentati significativamente, con una porzione sostanziale dei sistemi compromessi identificati come dispositivi con licenza enterprise e molti login aziendali trovati su dispositivi non gestiti (BYOD/personali) secondo varie analisi del settore, richiedendo soluzioni endpoint protection complete che si estendono oltre il perimetro aziendale tradizionale. Il ransomware presente nel 44% di tutti i breach secondo Verizon DBIR 2025, con percentuali ancora più alte per le piccole-medie imprese, suggerisce che le PMI necessitano di supporto specializzato e soluzioni di sicurezza accessibili.

L’età decrescente degli attaccanti presenta sfide uniche. Con l’età media di arresto del cybercriminale a 19 anni versus 37 per tutti gli altri crimini secondo l’FBI (maggio 2024), e il 61% che inizia prima dei 16 anni secondo la UK National Crime Agency, le organizzazioni affrontano avversari che possiedono sofisticazione tecnica ma mancano di maturità giudiziale.

Questi giovani attaccanti sono più incauti, non comprendono completamente l’impatto, mirano a organizzazioni più grandi motivati dall’ego piuttosto che dalla valutazione del rischio razionale, e sono più propensi a essere catturati ma anche più propensi a rioffendere se non adeguatamente riabilitati. La ricerca mostra che solo una piccola percentuale degli hacker viene arrestata (stime dell’industria indicano 4-5%), creando percezione di impunità che incoraggia comportamento rischioso.

L’evoluzione dell’hacktivismo sponsorizzato dagli stati richiede intelligence delle minacce potenziata. I oltre 6.600 target unici documentati di NoName057(16) dall’agosto 2022 con il 96% in Europa (secondo Orange Cyberdefense), gli attacchi innescati da eventi allineati con festività nazionali e conferenze internazionali, e le connessioni confermate tra APT44/Sandworm e multiple persone hacktiviste dimostrano che le organizzazioni devono comprendere il contesto geopolitico del loro profilo di rischio. Le organizzazioni in settori strategici (finanza, trasporto, istruzione, governo) in paesi che supportano l’Ucraina o hanno posizioni su conflitti del Medio Oriente affrontano rischio elevato da collettivi hacktivisti che possono avere supporto statale.

Conclusioni: educare, rilevare, deflettere

La ricerca del decennio 2015-2025 rivela che il cybercrime giovanile non è principalmente problema tecnologico ma fenomeno socio-psicologico abilitato dalla tecnologia. Le barriere tecniche sono crollate mentre le barriere etiche non sono mai state costruite. Il professor Thomas J. Holt (oltre 14.300 citazioni accademiche, settembre 2025) e dozzine di ricercatori peer-reviewed confermano che multiple motivazioni coesistono (sfida intellettuale, guadagno finanziario, ideologia, brivido, riconoscimento), l’apprendimento sociale e l’influenza dei pari emergono consistentemente come predittori più forti, i percorsi giovanili differiscono dai pattern adulti con effetti di maturazione sulla motivazione, i black hat e gli hacktivisti mostrano profili motivazionali distinti nonostante metodi tecnici simili, e le teorie criminologiche tradizionali (RAT, autocontrollo, apprendimento sociale) si applicano ma richiedono modifiche per contesti cyber.

I fattori economici e strutturali correlano con i tassi di cybercrime, con disoccupazione e povertà che spingono alcuni giovani verso alternative criminali mentre altri con privilegio e accesso tecnologico si impegnano per ego e appartenenza. La cultura hacker opera come sottocultura funzionante con norme, gerarchie di status e condivisione di conoscenza, ma l’elemento etico che caratterizzava le generazioni precedenti è stato perso nella transizione da comunità underground esclusive a piattaforme mainstream accessibili. La migrazione da IRC e forum del dark web a Telegram e Discord ha democratizzato l’accesso ma anche eliminato processi di vetting e strutture di mentorship che precedentemente incorporavano l’etica insieme alle competenze tecniche.

Le raccomandazioni per i professionisti della cybersecurity e i responsabili politici emergono chiaramente dalla ricerca. L’intervento precoce è critico: la ricerca Europol identifica percorsi comuni (interesse → attività illegale di basso livello → escalation attraverso rinforzo positivo) che possono essere interrotti. L’educazione integrata che incorpora etica, consapevolezza legale e comprensione delle conseguenze nei materiali di apprendimento dell’hacking è essenziale. Le piattaforme di apprendimento etico (Hack The Box, TryHackMe, Coursera) dovrebbero integrare moduli etici obbligatori prima di consentire l’accesso a contenuti tecnici. I programmi bug bounty e percorsi di carriera legittimi nella cybersecurity dovrebbero essere ampiamente pubblicizzati ai giovani interessati alla tecnologia, fornendo alternative positive.

Il bisogno critico enfatizzato attraverso la ricerca è la prevenzione attraverso l’educazione, la comprensione dei percorsi nel cybercrime e il convogliamento delle competenze tecniche in attività legittime piuttosto che concentrarsi esclusivamente sulla deterrenza e la punizione. I casi di Marcus Hutchins e Kane Gamble dimostrano che i giovani offenditori possono transitare con successo a carriere “white hat”, ma richiede intervento precoce, sentenze clementi che permettano la riabilitazione e volontà dell’industria di assumere hacker riformati. Le organizzazioni affrontano la realtà che previsioni del settore indicano costi del cybercrime che potrebbero raggiungere trilioni di dollari annualmente, e questi costi non possono essere affrontati solo attraverso difese tecniche quando l’offerta di giovani attaccanti tecnicamente competenti ma eticamente non guidati continua ad espandersi.

La trasformazione finale del 2022-2025 – la cooptazione dell’hacktivismo da parte degli stati nazionali – presenta le sfide più complesse. Quando i governi mascherano operazioni di cyber warfare come movimenti hacktivisti grassroots, la distinzione tra protezione dell’infrastruttura critica e risposta agli atti di guerra statali si sfuma. Le organizzazioni devono sviluppare intelligence delle minacce che comprenda non solo capacità tecniche ma contesto geopolitico, motivazioni ideologiche e potenziale supporto statale dietro gli attaccanti apparentemente indipendenti. L’analisi stilometrica e la modellazione tematica condotte da ricercatori come EclecticIQ forniscono metodologie per identificare coordinamento nascosto, ma richiedono sofisticazione analitica oltre le capacità di sicurezza tradizionali.

Il decennio 2015-2025 ha testimoniato non semplicemente l’evoluzione del cybercrime ma la sua trasformazione in fenomeno che interseca psicologia dello sviluppo, sociologia, economia, geopolitica e tecnologia. I professionisti della cybersecurity devono espandere le loro prospettive oltre le difese tecniche per comprendere gli avversari umani – sempre più giovani, sempre più motivati da fattori non finanziari, sempre più abilitati da strumenti potenti senza comprensione proporzionale delle conseguenze.

La speranza risiede nei dati che mostrano che i percorsi nel cybercrime sono identificabili e interrompibili, che alternative legittime esistono e attraggono quando rese visibili, e che la riabilitazione è possibile quando le società scelgono l’educazione sulla punizione. La domanda per il prossimo decennio è se i professionisti della sicurezza, gli educatori e i responsabili politici costruiranno quei ponti prima che la prossima generazione di teenager con competenze di livello APT ma giudizio di livello adolescenziale trovi i forum di Telegram che trasformano la curiosità in crimine.

Bibliografia:

Europol (2016, October). Youth Pathways into Cybercrime. White Paper

S. Department of Justice (2018, September 6). North Korea Responsible for WannaCry Ransomware Attack

New York State Department of Financial Services (2020). Twitter Investigation Report.

CISA (2023, November 16). Scattered Spider [Cybersecurity Advisory AA23-320a].

Verizon (2025). 2025 Data Breach Investigations Report.

EC-Council (n.d.). Certified Ethical Hacker (CEH) v13 Program.

Old Bailey, London (2018, April 20). Sentencing of Kane Gamble

Intercede (n.d.). The Rise of the Teen Hacker: Big Breaches, Zero Experience

SOCRadar (2025). Dark Web Profile: Scattered Spider. Cybercrime intelligence report.

https://www.ictsecuritymagazine.com/notizie/giovani-hacker/