Spectre: un nuovo exploit colpisce i sistemi Linux

Spectre torna a far tremare il mondo della sicurezza informatica: i ricercatori di VUsec hanno individuato un nuovo exploit che sfrutta la nota vulnerabilità dell’esecuzione speculativa e colpisce i sistemi Linux basati su CPU Intel.

Il team ha utilizzato InSpectre Gadget, un tool sviluppato per individuare i gadget vulnerabili (ovvero sequenze di istruzioni) in riferimento a Spectre. Lo strumento non solo ha individuato nuovi gadget da sfruttare nel Linux Kernel, ma ha dimostrato che è possibile superare tutte le mitigazioni messe in campo da Intel.

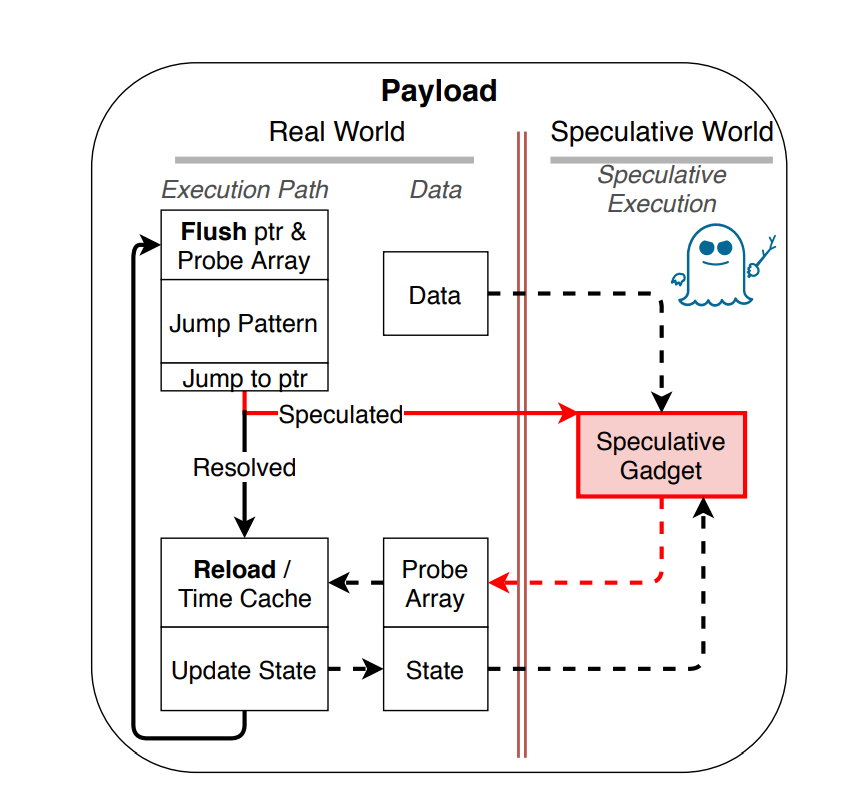

Per eseguire attacchi di esecuzione speculativa e accedere ai dati sensibili esistono due modi: il Branch Target Injection (BTI), un metodo che manipola il processo di previsione dei branch della CPU per eseguire codice non autorizzato, e il Branch History Injection (BHI), un metodo che sfrutta in questo caso la storia dei branch già presi per causare l’esecuzione speculativa di determinati gadget.

Pixabay

In precedenza Intel, per risolvere il problema, aveva consigliato di disabilitare eBPF, una tecnologia che consente di eseguire programmi in sandbox in un contesto privilegiato, come il kernel, senza alterarne il codice sorgente caricare un modulo del kernel. La compagnia aveva indicato inoltre come soluzione di abilitare FineIBT, un meccanismo di controllo granulare dell’integrità che riduce la finestra di speculazione.

I ricercatori hanno dimostrato ora che è possibile eseguire attacchi di esecuzione speculativa anche senza eBPF e con FineIBT abilitato, quindi eseguendo un exploit BHI nativo. InSpectre Gadget ha permesso al team di individuare tutti i gadget che possono essere sfruttati per superare le due misure di sicurezza e ottenere dati sensibili.

In seguito all’analisi del team, il CERT Coordination Center ha confermato che “le tecniche di mitigazione esistenti, le quali consistono nel disabilitare eBPF e abilitare (Fine)IBT, sono insufficienti nel contrastare l’exploit BHI contro il kernel/hypervisor“.

I ricercatori hanno affermato che, per eliminare totalmente la superficie di attacco, servono nuove mitigazioni a livello di chip come la decoupling history e l’IP matching logic.

Pixabay

In risposta alla scoperta dei ricercatori, Intel ha aggiornato la sua guida per mitigare l’attacco BHI suggerendo di abilitare BHI_DIS_S nelle CPU che lo supportano ed eseguire un software per la pulizia del Branch History Buffer (BHB), usato per migliorare la predizione dei branch.

Anche AMD e ARM hanno confermato che i loro processori sono vulnerabili e le tecniche di mitigazione esistenti non sono sufficienti a proteggersi dalla nuova versione di Spectre.

Condividi l’articolo

Articoli correlati

Altro in questa categoria

https://www.securityinfo.it/2024/04/12/spectre-un-nuovo-exploit-colpisce-i-sistemi-linux/?utm_source=rss&utm_medium=rss&utm_campaign=spectre-un-nuovo-exploit-colpisce-i-sistemi-linux