Plug-in di Chrome cambiano proprietà e diventano malware

Torna il tema dell’affidabilità dei plug-in e servizi “indipendenti”. A cominciare dai primi casi eclatanti, ormai risalenti a quasi 30 anni fa, la situazione si fa sempre più pericolosa per chi usa plug-in per il browser. Di recente, infatti, alcune estensioni Google Chrome hanno cambiato mano e, dopo la vendita, hanno iniziato a iniettare codice remoto, raccogliere dati sensibili e installare malware sui sistemi delle vittime. Questo ci ricorda che i criminali sfruttano in maniera sistematico ogni possibilità di compromissione e violazione, senza trascurarne alcuna e puntando anche a iniziative che possono scalare fino a colpire milioni di utenti.

Estensioni legittime diventano malware dopo il cambio di proprietà

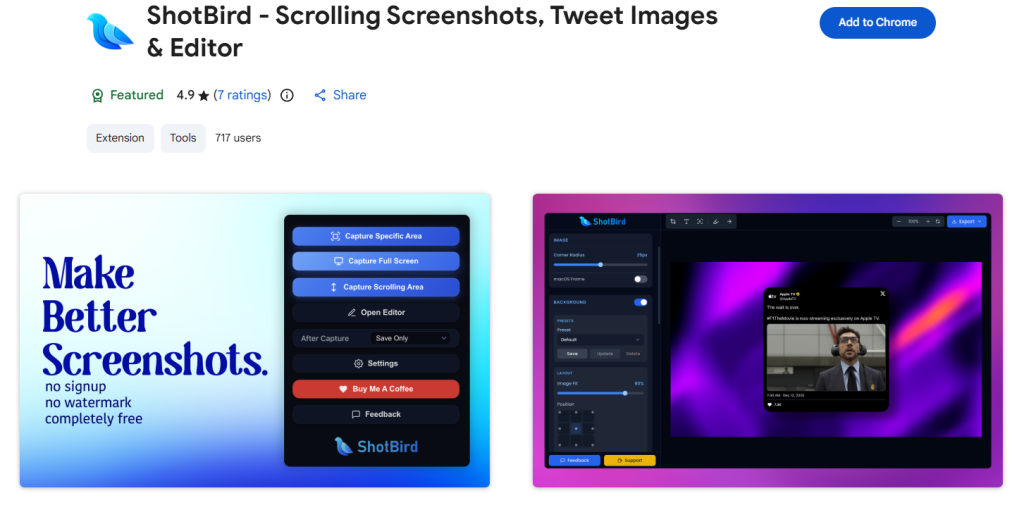

In questo caso, al centro dell’indagine ci sono due estensioni Chrome originariamente sviluppate da un autore identificato come akshayanuonline@gmail.com e successivamente trasferite ad altri sviluppatori: QuickLens – Search Screen with Google Lens, con circa 7.000 utenti attivi, e ShotBird – Scrolling Screenshots, Tweet Images & Editor, con circa 800 utenti.

QuickLens non è più disponibile nello store di Chrome, mentre ShotBird risulta ancora scaricabile. Entrambe le estensioni erano state inizialmente pubblicate come strumenti di produttività: QuickLens per catturare schermate e analizzarle con Google Lens, ShotBird per creare screenshot e contenuti grafici per social media.

Le anomalie sono iniziate dopo il passaggio di proprietà. Secondo le analisi condotte da monxresearch-sec, QuickLens sarebbe stato messo in vendita su marketplace dedicati alla compravendita di estensioni, per poi cambiare ufficialmente sviluppatore nel febbraio 2026. Poco dopo il trasferimento, è stata distribuita un aggiornamento che introduceva codice malevolo pur mantenendo le funzionalità originali.

Questo schema consente agli attaccanti di sfruttare la fiducia accumulata dall’estensione nel tempo, inclusi badge di qualità o recensioni positive nello store, per distribuire aggiornamenti compromessi a migliaia di utenti già installati.

Tecniche avanzate di esecuzione del payload nel browser

L’analisi tecnica ha rivelato un meccanismo di compromissione particolarmente sofisticato. L’estensione QuickLens modificata era in grado di rimuovere header di sicurezza HTTP come X-Frame-Options, aprendo la strada all’esecuzione di script malevoli che bypassano le protezioni di sicurezza del browser, inclusa la Content Security Policy (CSP).

Il codice introduceva inoltre funzioni di fingerprinting del sistema, raccogliendo informazioni sul Paese dell’utente, sul browser e sul sistema operativo. L’estensione contattava poi periodicamente un server di comando e controllo (C2), da cui riceveva codice JavaScript aggiuntivo.

Il payload non era presente nei file dell’estensione, ma veniva scaricato dinamicamente dal server remoto e salvato nello storage locale del browser, rendendo molto più difficile l’individuazione attraverso analisi statiche.

Per attivare il codice, gli sviluppatori malevoli utilizzavano una tecnica ingegnosa: un elemento <img> invisibile da un pixel veniva inserito nella pagina e il codice JavaScript veniva assegnato all’attributo onload. In questo modo il payload veniva eseguito automaticamente al caricamento della pagina, senza apparire direttamente nel codice dell’estensione.

Come si vede, la parte tecnica denota un buon livello di competenza, organizzazione e proceduralizzazione delle operazioni. Tutti segni che si tratta di un professionista sia dell’informatica, sia del crimine.

Dal browser al sistema: la catena d’attacco ClickFix

La seconda estensione compromessa, ShotBird, implementava una variante differente della stessa strategia. In questo caso il codice malevolo mostrava un falso messaggio di aggiornamento di Google Chrome, inducendo l’utente a eseguire manualmente una serie di operazioni nel sistema operativo.

La vittima veniva reindirizzata a una pagina costruita secondo la tecnica nota come ClickFix. Qui l’utente riceveva istruzioni per aprire la finestra Run di Windows, lanciare cmd.exe e incollare un comando PowerShell.

Questo processo portava al download di un file eseguibile chiamato googleupdate.exe, che permetteva agli attaccanti di eseguire codice direttamente sul sistema compromesso.

Una volta installato, il malware era progettato per intercettare dati inseriti nei moduli web, tra cui credenziali, codici PIN, numeri di carta, token e identificativi personali. Il codice poteva inoltre accedere ai dati memorizzati nel browser, inclusi password salvate, cronologia di navigazione e informazioni sulle estensioni installate.

Un problema sistemico della supply chain delle estensioni

Le indagini indicano che lo stesso attore potrebbe essere responsabile della compromissione di entrambe le estensioni, data la presenza di infrastrutture di comando e controllo simili e tecniche operative identiche e il caso evidenzia un fenomeno, come anticipavamo, sempre più diffuso: la compravendita di estensioni browser come vettore di attacco supply chain.

Un’estensione popolare e verificata può cambiare proprietario e trasformarsi improvvisamente in uno strumento di sorveglianza o distribuzione malware. Inoltre, il problema non riguarda solo queste due estensioni: i ricercatori, infatti, hanno individuato altre campagne malevole nello store di Chrome.

Un esempio è lmΤoken Chromophore, un’estensione che si presenta come un semplice visualizzatore di colori ma che reindirizza automaticamente gli utenti verso un sito di phishing progettato per rubare le seed phrase dei wallet di criptovalute.

Altri casi includono estensioni che sfruttano tecniche di browser hijacking e affiliate hijacking, alterando la home page o il motore di ricerca del browser per generare traffico monetizzabile.

Condividi l’articolo

Articoli correlati

Altro in questa categoria

https://www.securityinfo.it/2026/03/10/plug-in-di-chrome-cambiano-proprieta-e-diventano-malware/?utm_source=rss&utm_medium=rss&utm_campaign=plug-in-di-chrome-cambiano-proprieta-e-diventano-malware