Negli ultimi 12 mesi gli attacchi di compromissione delle e-mail aziendali sono aumentati fino a rappresentare il 10,6% del social engineering tramite posta elettronica: è quanto emerge da Email Threats and Trends (Vol. 1) di Barracuda, report che ha analizzato 69 milioni di attacchi su 4,5 milioni di caselle di posta elettronica.

Le e-email di business sono colpite anche dal conversation hijacking: i cybercriminali si inseriscono in una conversazione già esistente o ne iniziano una nuova con l’obiettivo di esfiltrare dati sensibili e possibilmente prendere il controllo dell’account. Gli attacchi di conversation hijacking rappresentano solo lo 0,5% del totale, ma Barracuda riporta che si tratta di un aumento del 70% rispetto al 2022.

Gli attacchi alle email di business hanno fatto perdere milioni di dollari a organizzazioni di diversi settori nel 2023. Generalmente un attaccante si finge un dipendente dell’azienda, di solito un executive, e richiede soldi tramite carte regalo o donazioni. Questi attacchi non colpiscono solo utenti di alto profilo, ma chiunque abbia accesso alle informazioni finanziarie dell’azienda e ad altri dati sensibili.

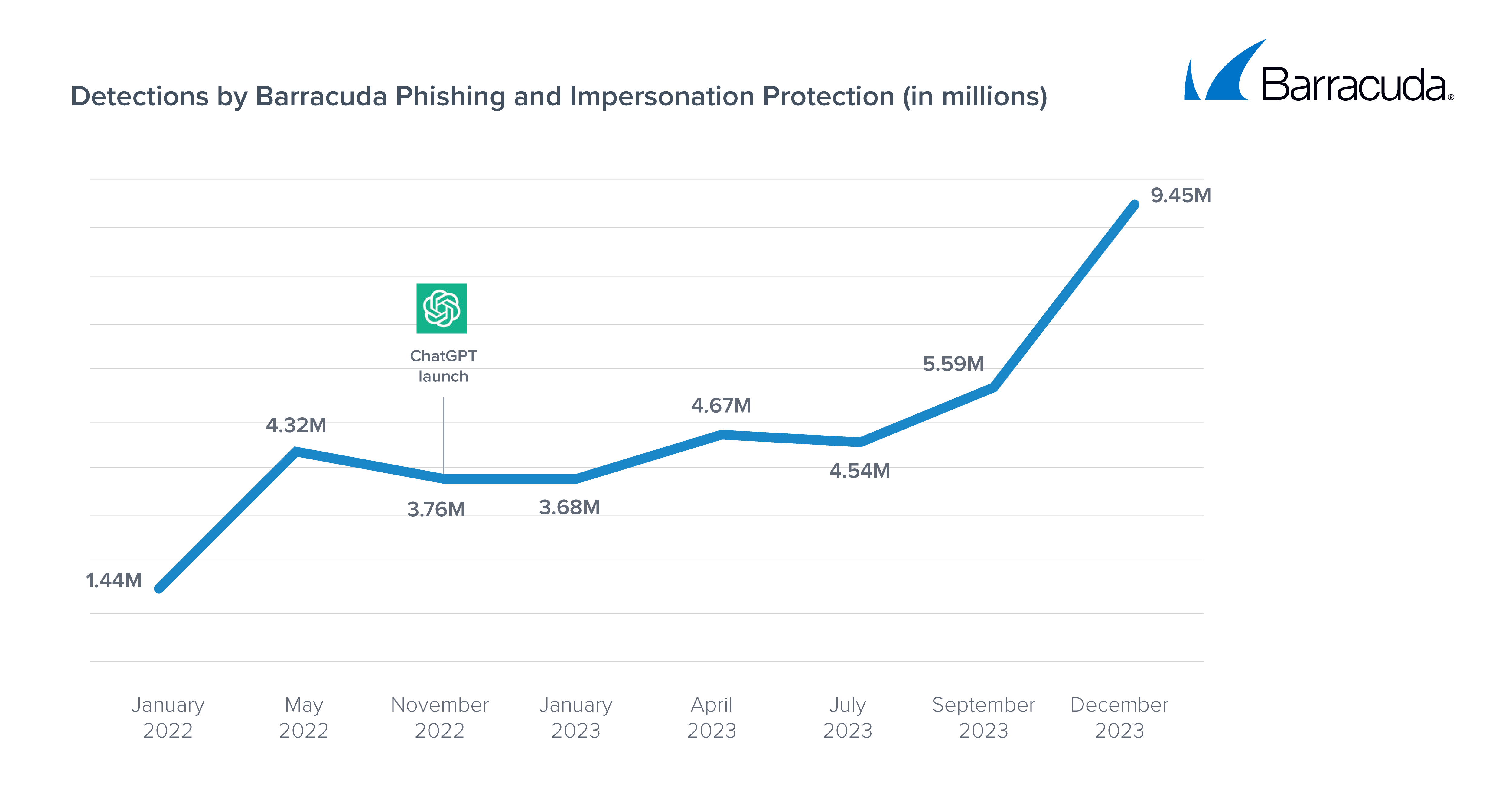

Gli attaccanti stanno adattando le loro tattiche e stanno sfruttando l’intelligenza artificiale generativa per aumentare la portata degli attacchi, aggirare le misure di sicurezza e colpire nuove vittime. Dopo il rilascio di ChatGPT nel 2022, Barracuda ha rilevato un significativo aumento del numero di attacchi di phishing e furto di identità, i quali sono arrivati a 9.45 milioni (dai 3,76 milioni di novembre 2022).

Credits: Barracuda

Il report ha inoltre evidenziato che 1 casella di posta elettronica su 20 è stata presa di mira da attacchi con codici QR nell’ultimo trimestre del 2023. Barracuda riporta che si tratta di una tattica difficile da rilevare coi tradizionali metodi di filtraggio delle e-mail e molto insidiosa, in quanto porta le vittime a usare un dispositivo personale che non è protetto dai sistemi di sicurezza aziendali.

Gmail è stato il servizio di webmail gratuito più usato per le tecniche di social engineering, con il 22% dei domini usati per questi attacchi. Infine, bitly è stato usato nel 40% degli attacchi di social engineering che includono un URL accorciato. L’abbreviazione dell’URL consente agli attaccanti di nascondere l’indirizzo reale del sito e mascherarne la vera natura.

“I professionisti dell’IT e della cybersecurity non devono mai perdere di vista l’evoluzione delle minacce diffuse via e-mail e le relative conseguenze per le misure di sicurezza e risposta agli incidenti” ha dichiarato Sheila Hara, senior Director Product Management di Barracuda. “Ciò significa capire come gli aggressori possono sfruttare l’intelligenza artificiale generativa per far progredire e incrementare le attività e le tattiche più recenti utilizzate per eludere gli strumenti di controllo. La miglior difesa consiste in una tecnologia di sicurezza in cloud delle e-mail basata su AI, che sia in grado di adattarsi rapidamente a un panorama in continua evoluzione e che non si basi esclusivamente sulla ricerca di link o allegati malevoli“.

Condividi l’articolo

Articoli correlati

Altro in questa categoria

https://www.securityinfo.it/2024/06/27/crescono-gli-attacchi-di-compromissione-delle-e-mail-aziendali/?utm_source=rss&utm_medium=rss&utm_campaign=crescono-gli-attacchi-di-compromissione-delle-e-mail-aziendali