Individuata un’ondata di attacchi che usa un malware simile a quello sviluppato dal gruppo APT legato al governo della Corea del Nord.

Non si può dire che il gruppo Lazarus non sappia fare le cose in grande: stando alle attribuzioni ufficiali, ai pirati nordcoreani sarebbero da ricondurre attacchi come quello di WannaCry, la violazione dei sistemi di Sony e la (tentata) mega-truffa dai danni della Banca Nazionale del Bangladesh.

Nel caso di PseudoManuscrypt, però, i pirati legati al governo nordcoreano potrebbero non avere alcuna responsabilità.

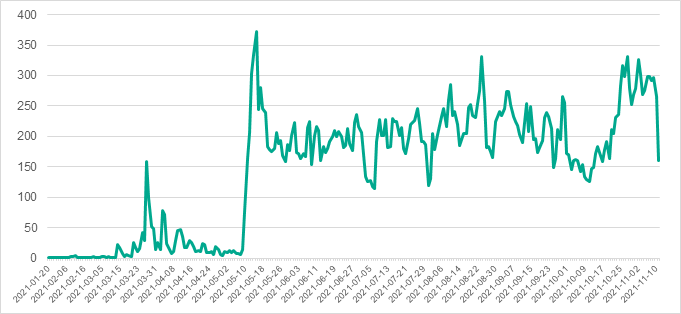

Secondo quanto riportano i ricercatori di Kaspersky, il malware è stato individuato lo scorso gennaio (con un picco di diffusione a giugno) e avrebbe colpito più di 35.000 computer in 195 paesi diversi.

Il nome PseudoManuscrypt, è stato scelto a causa delle somiglianze con Manuscrypt, un “impianto” utilizzato in passato da Lazarus.

Tuttavia, tenuto conto del gran numero di vittime e della mancanza di un focus definito, dalle parti di Kaspersky non collegano la campagna direttamente a Lazarus o ad altri gruppi APT (Advanced Persistent Threat) conosciuti.

Il nuovo malware, in realtà, condivide con il predecessore alcune caratteristiche peculiari, come l’utilizzo di un protocollo di comunicazione verso i server Command and Control piuttosto raro, usato appunto da Lazarus.

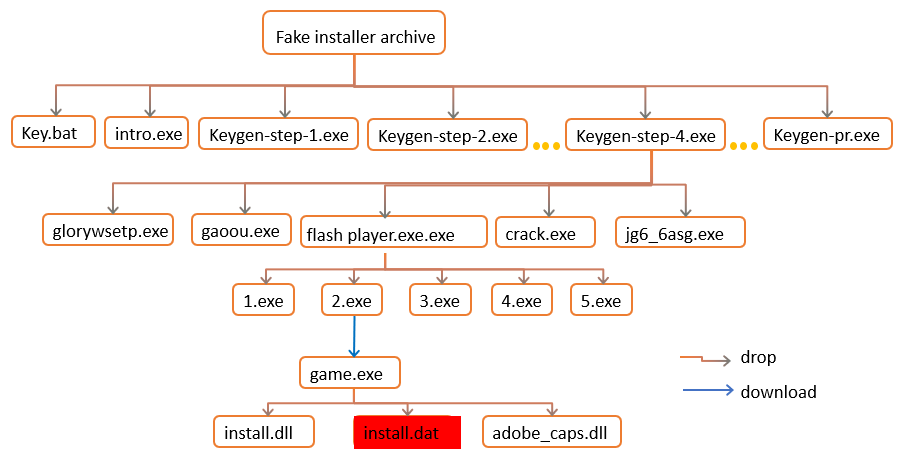

Il modus operandi dei pirati che stanno usando PseudoManuscrypt, però, diverge da quello di un gruppo APT. Come si legge nel report, il trojan è stato diffuso in una prima fase attraverso falsi installer di software pirata, alcuni dei quali utilizzati nel settore industriale.

In seguito, però, i cyber criminali hanno cominciato a sfruttare come vettore di attacco la botnet Glupteba, nota per fornire un servizio “Malware as a Service”.

Insomma: il contesto in cui si muove PseudoManuscrypt è decisamente orientato al comune cyber crimine e non a quel settore specifico di “hacking di stato” di cui fa parte il gruppo Lazarus.

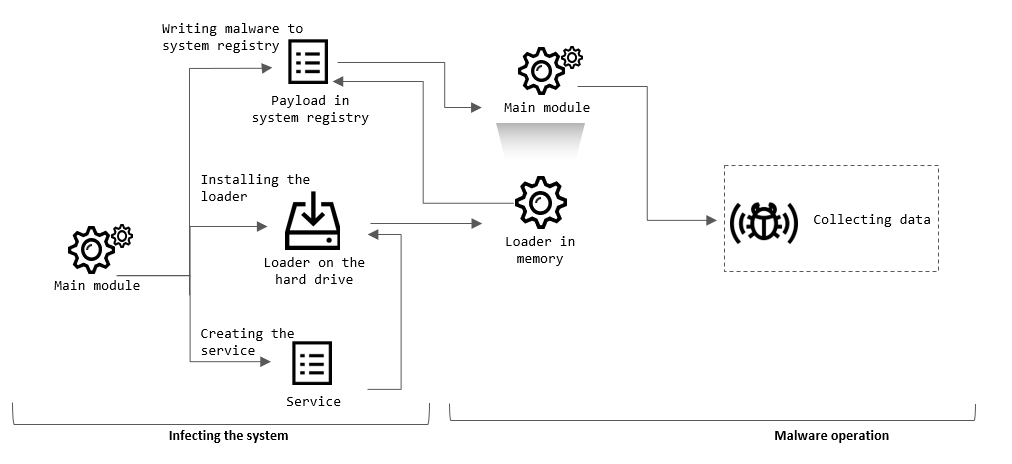

Le caratteristiche del malware rimangono quelle di un classico tool di spionaggio: capacità di registrare il testo digitato sul dispositivo compromesso, copiare gli appunti, rubare le credenziali di autenticazione VPN e RDP, catturare screenshot e simili.

Stando all’analisi dei ricercatori, gli autori del malware si concentrerebbero sul settore ingegneristico e questo, insieme alle peculiarità della prima fase di diffusione del malware, farebbero pensare a un gruppo specializzato in spionaggio industriale.

Condividi l’articolo

Articoli correlati

Altro in questa categoria

https://www.securityinfo.it/2021/12/17/ecco-pseudomanuscrypt-il-nuovo-tool-di-spionaggio-derivato-dal-gruppo-lazarus/?utm_source=rss&utm_medium=rss&utm_campaign=ecco-pseudomanuscrypt-il-nuovo-tool-di-spionaggio-derivato-dal-gruppo-lazarus