Il ransomware è diventato una scelta sempre più popolare nel mondo criminale, grazie anche alla riduzione della barriera d’ingresso permessa dall’ecosistema ransomware e dal RaaS (Ransomware-as-a-Service).

Infatti, in passato una intrusione ransomware richiedeva lo sviluppo di un malware che, a sua volta, richiedeva significative competenze di sviluppo software, crittografia e capacità di penetrazione nei sistemi target. Di fronte a queste competenze, il profitto finale era moderato. Il RaaS crea una situazione completamente diversa, perché i malware sono offerti su mercati nel dark web. Nel seguito esaminiamo brevemente il funzionamento dei mercati e dell’ecosistema.

Mercati ed ecosistema

I mercati sul dark web permettono la collaborazione tra autori di ransomware e gang, semplificando le transazioni, diminuendo le intermediazioni e quindi aumentando i rispettivi profitti. A causa della loro cessione anche a utilizzatori potenzialmente poco competenti, le versioni ransomware offerte in RaaS sono altamente user friendly, con pannelli di controllo semplici, guide e supporto tecnico. Un ulteriore vantaggio permesso dai mercati sul dark web è la vendita di vulnerabilità, comprese anche quelle zero-day, per lo sviluppo del ransomware. Ovviamente, l’utilizzo delle criptovalute semplifica i pagamenti al di fuori dei circuiti ufficiali, anche se non sempre garantisce un completo anonimato.

Ciò che completa in qualche modo l’ecosistema e lo rende autosufficiente è che sui mercati sono in vendita anche accessi iniziali ai sistemi delle organizzazioni. La vendita di accessi alimenta tutto l’ecosistema e sta vivendo un momento di boom. Fonti di threat intelligence indicano che nel 2022 sono stati venduti circa 2200 accessi e ognuno dei primi tre venditori ha ceduto circa 100 accessi. I cyber criminali che acquistano un accesso iniziale possono poi utilizzare ransomware diversi in base alle loro competenze, al tipo di sistema coinvolto e alle vulnerabilità presenti. Questi ransomware possono essere acquisiti da altre organizzazioni che si focalizzano sullo sviluppo di malware e di software per criptare. Quindi lo human-operated ransomware è anche funzionale all’ecosistema, perché non vincola una gang ad alcuni strumenti predefiniti ma le permette di acquistare i migliori e più convenienti una volta esplorato il sistema target. Infine, la presenza di fornitori specializzati di ransomware rende sempre più trascurabile la probabilità di vulnerabilità o di errori che permettano di decriptare le informazioni. Per ridurre ulteriormente vulnerabilità ed errori, alcuni venditori hanno creato programmi di bug bounty che ricompensano chi segnala errori nel loro ransomware. Inoltre, nei mercati sono anche in vendita botnet da utilizzare come infrastruttura d’attacco. Queste botnet fanno sempre più ricorso a soluzioni peer-to-peer, aumentando significativamente la difficoltà di smantellarle. Inoltre, le gang condividono parti delle loro botnet per meglio resistere agli attacchi.

Cambiamenti nell’ecosistema sono possibili, poichè la possibilità di ricattare senza criptare in qualche modo diminuisce l’importanza degli sviluppatori di ransomware rispetto a chi penetra nei sistemi e li esplora per scoprire le risorse e le informazioni critiche.

Nel seguito presentiamo le informazioni disponibili su alcune organizzazioni criminali nell’ecosistema ransomware a partire da alcune fughe di informazioni sul loro funzionamento.

Le offerte di lavoro sul dark web

Un elemento interessante per approfondire ruolo e funzionamento dei mercati del dark web è come si crea il rapporto professionale tra una persona ed una gang. In un report apparso alla fine del gennaio 2023, Kaspersky ha analizzato il mercato del lavoro sul dark web dal gennaio 2020 al giugno 2022 a partire da offerte di lavoro e curriculum postati su 155 forum sul dark web. Complessivamente parliamo di circa 200.000 post con un picco a Marzo 2020 quando la pandemia ha ridotto fortemente il numero di offerte di lavoro sui mercati legali. Di questo post, poco meno di 900 erano legati al mondo IT e le offerte di posti di lavoro erano circa il triplo delle richieste. In generale, le persone postavano il loro curriculum in risposta ad offerte.

Le offerte riguardano competenze varie che vanno dallo sviluppo di software per intrusioni alla gestione delle infrastrutture di attacco al reverse engineering. Dato che il dark web non apprezza le iniziative per formare degli hacker, la professionalità più ricercata è quella dello sviluppatore, circa il 60% delle offerte di lavoro con stipendi estremamente variabili che arrivano fino a 20.000 rubli mensili con un cambio di 75 rubli per un dollaro. Il compenso medio maggiore è per il reverse engineering. I compensi di un attaccante per l’accesso iniziale sono inferiori e sono molto spesso richieste competenze su piattaforme come Cobalt Strike o Metasploit. Molte offerte di lavoro hanno come requisito la non dipendenza da alcool o droghe. L’elevato numero di posti di lavoro per sviluppatori può indicare degli investimenti sullo sviluppo di strumenti di attacco ed intrusione più sofisticati di quelli attualmente disponibili.

Le procedure di assunzione sono abbastanza standard e confermano le forti similitudini tra reclutamento nel mondo reale e nel dark web. Dopo alcuni test iniziali per verificare le competenze di sviluppo malware dei candidati, il processo di reclutamento prevede una intervista ed un periodo di prova. Per gli sviluppatori è ovviamente importante la capacità di sviluppare software che non sia rilevabile dai più diffusi antivirus.

Come è ovvio, tra i maggiori vantaggi di un impiego trovato sul dark web vi sono il lavoro remoto e gli orari di lavoro flessibili. Alcune offerte parlano di ferie pagate.

Infine, è interessante notare come alcune offerte di lavoro siano per posizioni in aziende perfettamente legali e per incarichi altrettanto legali.

La gang Conti

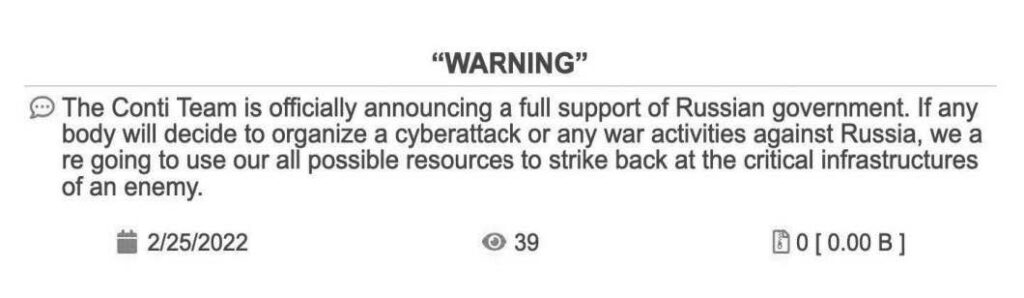

Nello scorso anno si è verificata una fuga di informazioni importante su Wizard Spider, una gang russa che ha incassato riscatti per centinaia di milioni di euro e ha utilizzato ransomware come Conti o Ryuk (e che, per semplicità, nel seguito indicheremo come Conti). Anche se la fuga di informazioni è legata alla invasione russa dell’Ucraina, le informazioni ottenute sono completamente generali e probabilmente valgono anche per altre gang. L’evento iniziale è avvenuto poche ore dopo l’invasione, quando la gang si è pubblicamente schierata a fianco degli invasori minacciando di attaccare chi avesse messo in pericolo le infrastrutture russe.

Questa presa di posizione aumenta i sospetti sui legami tra la gang e lo Stato russo, sospetti alimentati anche dal fatto che Conti è l’unica gang che abbia sviluppato software per lo spionaggio informatico. La dichiarazione di Conti − definita da alcuni come la mossa più idiota che la gang potesse fare, visti i suoi numerosi membri ucraini − è stata poi stemperata; ma ha spinto un membro ucraino della gang a pubblicare più di 60.000 messaggi di una chat interna. Una significativa informazione resa pubblica è che la gang comprende un centinaio di persone, con una organizzazione interna simile a quella di una software house. Copiando l’organizzazione di una normale software house, la gang è organizzata con un reparto di amministrazione, uno di ricerca e sviluppo e uno di produzione. Esistono regole per la gestione del codice dei malware prodotti e per non essere scoperti dalle forze di polizia. La gerarchia interna alla gang è molto rigida e fa capo a un “presidente” e un “amministratore”. Il presidente (indicato come Stern o Demon) e l’amministratore (Mango) comunicano molto frequentemente, stabiliscono privatamente le strategie del gruppo e valutano i dipendenti in base alla quantità e qualità del lavoro. Possono anche punire i dipendenti che non rispettano le scadenze o violano regole come quella di non attaccare gli ospedali, un comportamento che secondo la dirigenza provoca un notevole danno di immagine. Forse i dipendenti coinvolti sono quelli che hanno attaccato il servizio sanitario irlandese.

I programmatori a libro paga della gang hanno uno stipendio fisso, mentre coloro che negoziano il pagamento dei riscatti sono incentivati con una percentuale dei profitti. I neoassunti provengono da normali software house o da forum di hacking.

Le dimensioni del gruppo variano, con un elevato turnover. Per accelerare le assunzioni la gang stava pensando di aprire uffici di reclutamento a San Pietroburgo o di trasferirsi a Mosca. Qualche dipendente vorrebbe godersi una vacanza all’estero ma vi è il forte rischio di essere arrestato. La gang ha anche a libro paga dei giornalisti, che dovrebbero porre sotto pressione le aziende attaccate per spingerle a pagare il riscatto: non vi sono informazioni sulla nazionalità di questi giornalisti.

La gang utilizza nelle sue attività un insieme di strumenti per l’anonimato come Tor, ProtonMail e Privnote, con messaggi che si cancellano dopo un certo tempo. Utilizza anche CobaltStrike, una piattaforma di attacco sempre più popolare, che permette di automatizzare alcuni passi di una intrusione. La gang ha anche tentato di ottenere versioni demo degli antivirus commerciali, per verificare che non rilevino i suoi malware.

Dopo la fuga di informazioni, è stato anche possibile accedere ai repository della gang con i vari eseguibili. Secondo altre fonti, le informazioni fornite dalla “gola profonda” ucraina avrebbero permesso di smantellare la botnet che la gang usa come infrastruttura d’attacco ma l’FBI ha chiesto di non rivelare queste informazioni in modo da monitorare le azioni della gang. Invece, la pubblicazione delle informazioni avrebbe forzato la gang a utilizzare un’infrastruttura, ovvero una botnet, diversa. È comunque molto improbabile che la gang abbia continuato ad usare la stessa infrastruttura.

Le informazioni pubblicate producono la sensazione di una organizzazione strutturata in modo da continuare ad essere operativa a lungo. Questo è anche confermato dal fatto che l’organizzazione ha assorbito altre gang e che gli attacchi sono continuati anche dopo il leaking di informazioni sulla sua struttura e organizzazione.

Però, nel maggio 2022, il governo USA ha offerto fino a 10 milioni di dollari per informazioni sul gruppo e questo ha provocato il ritiro della gang o forse del solo brand. Tutti i membri di Conti si sono riciclati in altre gang o ne hanno create di nuove. Alla fine del 2022 erano note quattro varianti del ransomware Conti.

L’esperienza di Conti è stata sfruttata da altre gang russe, ad esempio Lockbit, che per evitare ogni problema hanno dichiarato la loro neutralità nella invasione russa, affermando di essere unicamente interessate ai propri affari. Un segnale importante, considerati i sospetti rapporti tra Stato russo e alcune gang. A posteriori possiamo dire che, ad eccezione di Conti, l’invasione ha avuto effetti limitati se non nulli sulle gang che hanno continuato, con successo, a condurre i loro affari. Un altro effetto delle vicende di Conti è che questo tipo di organizzazioni stanno riducendo le loro dimensioni, perché all’aumentare della dimensione aumentano anche i rischi di conflitti interni o di fughe di informazioni.

La gang Lockbit

Nel gennaio 2023 è apparsa una interessante analisi su Lockbit, la gang che ha attualmente eseguito il massimo numero di intrusioni con successo e a cui è stato attribuito più del 40% delle intrusioni del 2022.

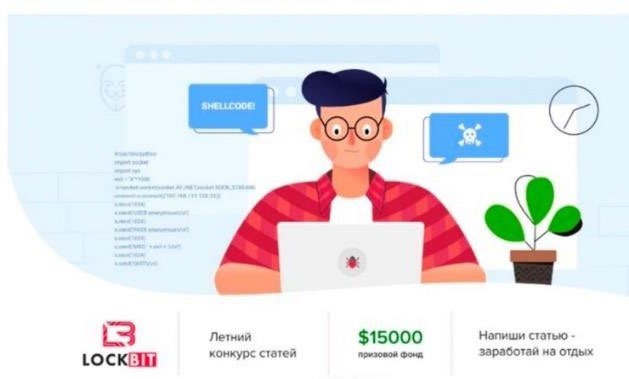

Oggetto dell’analisi sono le notizie su Lockbit nelle chat e nei forum dell’underground russo dove i membri delle gang interagiscono usando Tox, un servizio di messagistica p2p criptato. L’analisi copre il periodo da settembre 2019 a gennaio 2022 e fornisce informazioni per approfondire i rapporti, le fusioni e le scissioni tra gang e le competizioni per offrire il proprio ransomware. Eventi sorprendenti e interessanti sono ad esempio la competizione per il miglior articolo scientifico sponsorizzata da Lockbit con 5000 dollari di premio (la call for paper è in Fig.2), oppure le campagne diffamatorie contro gang rivali per segnalare il fallimento di intrusioni che usano il ransomware di un concorrente o che rivelano presunte collaborazioni con l’FBI o lo Stato russo. Ad esempio, autorevoli membri di Lockbit affermano che le varie incarnazioni della gang Conti lavorino per il Cremlino.

Le gang e le versioni di ransomware

Le informazioni sulle gang e sull’ecosistema sono state arricchite da analisi dei flussi di pagamenti prodotti dalle varie versioni di ransomware. In particolare, lo stesso post di Chainanalysis sulla diminuzione del numero di pagamenti suggerisce che non vi è una associazione stretta tra gang e variante di ransomware: uno stesso gruppo può usare varianti diverse e la stessa variante può essere sfruttata da più gang. La conclusione di Chaianalysis è che l’ecosistema sia formato da un numero ridotto di persone che si muovono tra le varie gang e che usano diverse versioni di ransomware. Questa elevata dinamicità produce la sensazione di molti gruppi, ognuno con tanti membri; ma in realtà non è così. Forse assistiamo a una nuova versione dei villaggi Potëmkin, falsi villaggi di sole facciate creati per ingannare l’imperatrice Caterina II, o ad una nuova versione della guerra ibrida russa. Il piccolo numero di membri delle gang può contribuire a spiegare l’elevato numero di offerte di lavoro presenti sul dark web.

Il rapporto tra le gang e lo Stato russo

Le considerazioni del paragrafo precedente pongono il problema dei rapporti tra le gang e lo Stato russo.

Nessuno dubita che questi rapporti esistano ed alcune analisi evidenziano come, in un contesto in cui le relazioni sono flessibili e altamente variabili, vi sono tre principali tipi di rapporto: associazione diretta, affiliazione indiretta e consenso implicito. Nel caso di associazione diretta, un esponente di una gang criminale viene assunto da un organo di sicurezza o di intelligence. Sono stati documentati casi di assunzioni di esponenti di rilievo di una gang. Abbiamo affiliazione indiretta quando vi sono forti indicazioni dell’uso da parte di organi di sicurezza di risorse di una gang. Ad esempio, in passato l’infrastruttura di attacco di una gang creata per il furto di informazioni bancarie e per diffondere ransomware è stata utilizzate da organi di intelligence o per lanciare DDOS in conflitti in atto. Nel caso di consenso implicito, le attività della gang non sono esplicitamente coordinate con le attività dello Stato russo ma si integrano naturalmente con tali attività.

Un possibile esempio sono intrusioni ransomware delle gang e diffusione di fake news da parte dei organi dello stato. L’obiettivo finale dei vari tipi di rapporto è quello della plausible deniability o negazione plausibile ovvero la possibilità per uno stato di non essere coinvolto in attività illegali svolte da alcuni suoi cittadini.

Il rapporto non chiarito tra cybercrime e lo Stato russo è particolarmente critico ed importante come provato dall’arresto per altro tradimento di Ilya Sachkov, fondatore e CEO di Group-IB, una azienda di cybersecurity. Sachkov ha fatto dichiarazioni critiche e molto informative sui rapporti tra cybercrime e Cremlino e sulla protezione offerta da alcune orgranizzazioni statali ai capi di una gang.

Questo articolo è stato estratto dal white paper “Ransomware – Innovazione e redditività del cyber crime” disponibile in maniera libera e gratuita al seguente link: https://www.ictsecuritymagazine.com/pubblicazioni/ransomware-innovazione-e-redditivita-del-cyber-crime/

La monografia del Prof. Baiardi offre un’approfondita panoramica sul fenomeno, partendo dalla sua storia ed evoluzione per poi concentrarsi sul profilo dei principali attaccanti: non più singoli cybercriminali ma gruppi organizzati (che oggi forniscono anche ai “neofiti” i necessari strumenti offensivi tramite il Ransomware-as-a-service o RaaS) nonché attori statali che, sempre più spesso, impiegano tali attacchi a fini di spionaggio o come armi nella guerra cibernetica con altri Stati.

Articolo a cura di Fabrizio Baiardi

Full Professor, Università di Pisa

E’ attualmente è professore ordinario di Informatica presso l’Università di Pisa dove coordina il gruppo di ricerca su ICT risk assessment and management. La sua attività di ricerca è focalizzata su strumenti e metodi formali l’automazione dell’analisi e la gestione del rischio.

https://www.ictsecuritymagazine.com/articoli/ecosistema-ransomware/