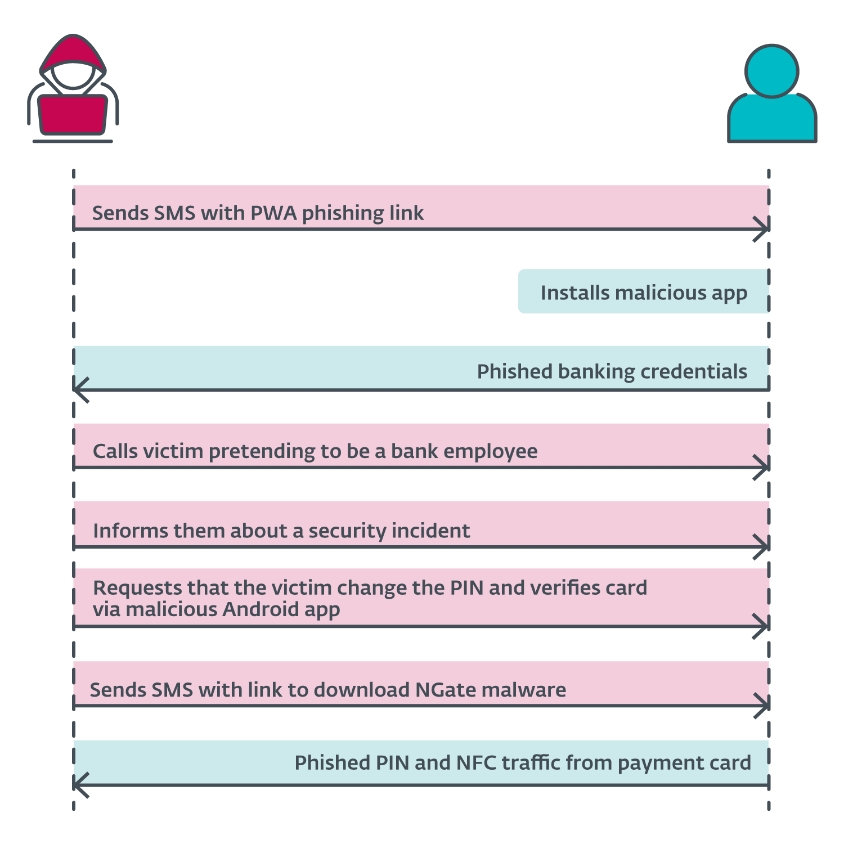

I ricercatori di ESET hanno individuato una campagna ai danni degli utenti Android che mira a clonare le carte di debito e credito delle vittime. Il malware, denominato NGate dai ricercatori, sfrutta un’applicazione malevola installata sugli smartphone per raccogliere e inviare i dati delle carte di pagamento agli attaccanti.

I cybercriminali usavano i dati dell’NFC delle carte di pagamento fisiche per effettuare transazioni bancomat, prelevando denaro dagli sportelli. In caso di fallimento, gli attaccanti usavano un piano di riserva per trasferire i fondi.

“Non abbiamo mai visto questa tecnica di reindirizzamento NFC in nessun malware Android precedentemente scoperto. La tecnica si basa su uno strumento chiamato NFCGate, progettato da studenti del Politecnico di Darmstadt, in Germania, per catturare, analizzare o alterare il traffico NFC; per questo abbiamo chiamato questa nuova famiglia di malware NGate” ha spiegato Lukáš Štefanko, Senior Malware Researcher di ESET.

Gli utenti colpiti avevano compromesso i propri dispositivi scaricando e installando un’applicazione Android da un link contenuto in un SMS fraudolento relativo a un presunto rimborso fiscale.

Credits: ESET

NGate è legato ad attività di phishing di un gruppo che ha operato in Repubblica Ceca da novembre 2023; ESET ritiene però che queste attività si siano interrotte dopo l’arresto di una persona sospetta lo scorso marzo.

Il malware Android è stato distribuito tramite domini di breve durata che simulavano siti web bancari legittimi o applicazioni bancarie ufficiali. Gli attaccanti hanno sfruttato le Progressive Web App per affinare le proprie strategie e pubblicare in seguito delle WebAPK, versioni più sofisticate delle normali applicazioni web.

Dopo l’installazione, NGate mostra un sito web falso che richiede all’utente di inserire le sue informazioni bancarie, le quali vengono poi inviate al server dell’attaccante. Oltre all’invio dei dati NFC, un cybercriminale con accesso fisico alle carte di pagamento potrebbe copiarle ed emularle, per esempio leggendole attraverso borse o portafogli.

“Proteggersi da attacchi complessi come questi richiede l’uso di misure proattive contro il phishing, social engineering e malware Android. Questo significa controllare gli URL dei siti web, scaricare app solo da store ufficiali, mantenere segreti i codici PIN, utilizzare app di sicurezza sui telefoni, disattivare la funzione NFC quando non è necessaria, utilizzare custodie protettive o carte virtuali protette da autenticazione” conclude Štefanko.

Condividi l’articolo

Articoli correlati

Altro in questa categoria

https://www.securityinfo.it/2024/09/10/eset-scopre-ngate-malware-per-android-che-sfrutta-lnfc-per-clonare-le-carte-di-pagamento/?utm_source=rss&utm_medium=rss&utm_campaign=eset-scopre-ngate-malware-per-android-che-sfrutta-lnfc-per-clonare-le-carte-di-pagamento