Le informazioni fornite dalle applicazioni permettono di ricavare l’esatta posizione di 10 milioni di utenti iscritti. Una manna per stalker, spioni e regimi omofobi.

Ormai li conosciamo per essere tra i ricercatori più “tignosi” e scrupolosi nel loro lavoro. Gli analisti di Pen Tester Partners, che hanno recentemente reso pubbliche le vulnerabilità di alcuni router 4G, questa volta hanno messo nel mirino le applicazioni per incontri e appuntamenti.

Tutto è cominciato con il report su 3fun, un’app per smartphone pensata per chi vuole trovare via Internet partner disposti a mettere insieme dei “triangoli amorosi”.

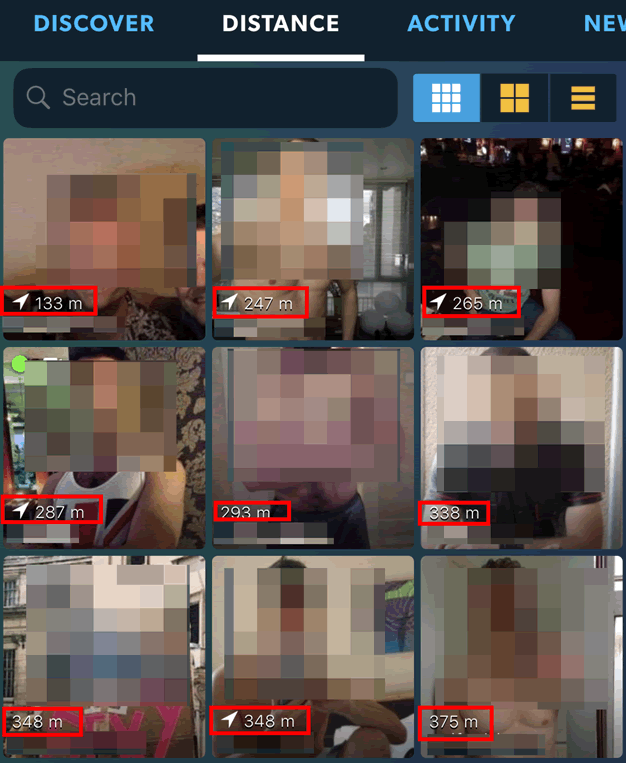

Nel segnalare le voragini di sicurezza di 3fun, che permette di recuperare facilmente informazioni personali degli iscritti al servizio, i ricercatori hanno sottolineato anche la possibilità di individuarne l’esatta posizione attraverso una tecnica chiamata “trilaterazione”.

Il concetto, simile a quello della triangolazione utilizzato per conoscere la propria posizione partendo dalla distanza da due punti conosciuti, sfrutta una funzione introdotta in molte applicazioni di questo genere, cioè quella che permette di conoscere la propria distanza dagli altri utenti.

Come spiegano i ricercatori, utilizzare questa funzione per ottenere l’esatta posizione di un utente è piuttosto semplice. Basta inviare una serie di false coordinate per la propria posizione e utilizzare un programmino che analizza i dati ottenuti relativi a un determinato utente. La precisione, grazie ai sistemi GPS, è elevatissima.

Il tutto funziona in tempo reale e permette, partendo dallo username, di ricostruire gli spostamenti di una persona nell’arco della giornata arrivando a scoprire potenzialmente quale sia la sua abitazione, dove lavori e quali luoghi visiti nel corso della giornata.

A distanza di una settimana dall’analisi di 3fun, i ricercatori hanno scoperto che la stessa cosa si può fare anche con altre tre applicazioni simili: Romeo, Recon e il (decisamente) più celebre Grindr. La loro analisi è pubblicata in un report che rischia di trasformarsi in una vera “bomba”.

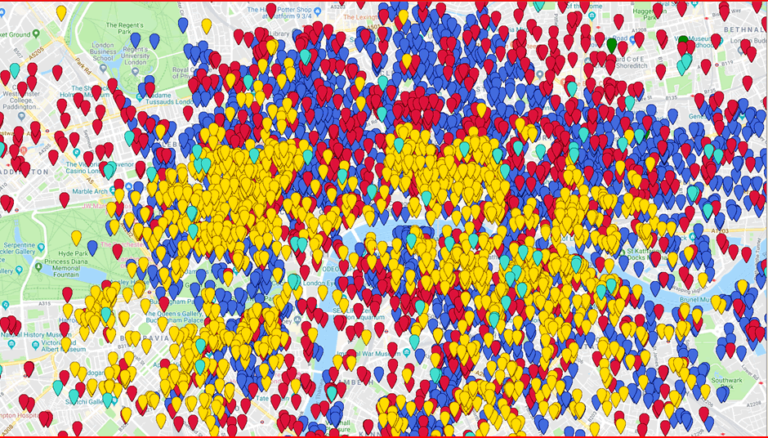

Il risultato è infatti una mappa che permette di localizzare e tracciare i circa 10 milioni di utenti iscritti ai quattro servizi.

La mappa qui sopra mostra gli iscritti alle quattro app individuati nel centro di Londra.

Un bel problema, visto che un’informazione del genere potrebbe essere usata da uno stalker o da un semplice ficcanaso che abbia voglia di sgretolare la (fragile) privacy garantita dalla dimensione digitale.

Per spiegare meglio la questione, i ricercatori sottolineano come nei loro test abbiano facilmente individuato utenti che risultavano posizionati stabilmente alla Casa Bianca così come al 10 di Downing Street, la residenza e sede del Primo Ministro del Regno Unito. Roba per cui i paparazzi potrebbero andare matti.

Ma c’è di peggio. Visto che le app riportano l’orientamento sessuale degli iscritti (e nel caso di Grinder l’intera utenza appartiene alla sfera gay e bisessuale) la funzionalità potrebbe essere usata anche a scopo discriminatorio, soprattutto in quei paesi in cui vigono legislazioni che reprimono la libertà sessuale.

Secondo i ricercatori, il rischio per la privacy potrebbe essere limitato utilizzando coordinate meno precise e adottando una serie di accorgimenti tecnici che possono impedire il recupero automatico di questi dati attraverso le API delle applicazioni.

Speriamo che gli sviluppatori delle quattro app gli diano retta. Prima che qualcuno decida di approfittarne davvero…

Condividi l’articolo

Articoli correlati

Altro in questa categoria

https://www.securityinfo.it/2019/08/14/quattro-app-per-appuntamenti-rivelano-lesatta-posizione-degli-utenti/